windows 相关

windows 相关

系统维护¶

用户¶

查看用户

C:\Windows\System32>net user

\\S3-PRO 的用户帐户

-------------------------------------------------------------------------------

15440 Administrator DefaultAccount

Guest joker WDAGUtilityAccount

yfy

命令成功完成。

启用用户

全部命令

NET USER

[username [password | *] [options]] [/DOMAIN]

username {password | *} /ADD [options] [/DOMAIN]

username [/DELETE] [/DOMAIN]

username [/TIMES:{times | ALL}]

username [/ACTIVE: {YES | NO}]

添加用户

设置权限

How to Create an Admin User Account Using CMD Prompt (Windows) « Operating Systems :: WonderHowTo

本地组策略编辑器¶

win11-home 没有,需要自己安装

计算机配置-windows 设置 - 安全设置 - 本地策略

- 用户权限分配

- 拒绝本地登录

- 拒绝从网络访问这台计算机

- 拒绝通过远程桌面服务登录

- 安全选项

- 账户:管理员账户状态。(即 Administrator 是否可见)

网络¶

路由表¶

查看 neigh¶

修改路由¶

ROUTE [-f] [-p] [-4|-6] command [destination]

[MASK netmask] [gateway] [METRIC metric] [IF interface]

route print -4

route CHANGE 0.0.0.0 MASK 0.0.0.0 192.168.1.1 METRIC 30 IF 17 # IF 从 print 中获得

route ADD 192.168.1.0 MASK 255.255.255.0 192.168.1.1 METRIC 1 IF 4

route ADD 36.159.239.60/24 10.3.100.1 METRIC 1 IF 3

route delete 0.0.0.0/0 if 16

使用 netsh 也可以

修改 ipv6,ipv4 优先级¶

Windows10 设置 IPv4/v6 访问优先级 | IP 查询 (ipw.cn)

IPv6(::/0)

IPv4(::ffff:0:0/96)

C:\Users\yfy>netsh interface ipv6 show prefixpolicies

查询活动状态...

优先顺序 标签 前缀

---------- ----- --------------------------------

50 0 ::1/128

40 1 ::/0

35 4 ::ffff:0:0/96

30 2 2002::/16

5 5 2001::/32

3 13 fc00::/7

1 11 fec0::/10

1 12 3ffe::/16

1 3 ::/96

# 将::ffff:0:0/96设置到::/0前面即可

netsh interface ipv6 set prefixpolicy ::ffff:0:0/96 100 4

查看设置 MTU¶

netsh interface ipv4 show subinterfaces

netsh interface ipv4 set subinterface "以太网 2" mtu=1500 store=persistent

查看 PMTU

开启 Forwarding¶

wireshard 能抓到从以太网来的 192.168.1.1 -> 223.5.5.5 的包,但是 windows 没有对其进行转发。

windows 开启转发:How can I enable packet forwarding on Windows? - Server Fault

- 两种方法。第一种方法修改注册表,需要重启

- 第二种方法使用 powershell,不需要重启,可以修改指定接口

# 获得接口列表 Get-NetIPInterface | select ifIndex,InterfaceAlias,AddressFamily,ConnectionState,Forwarding | Sort-Object -Property IfIndex | Format-Table # 开启指定接口(从这个接口进来的流量允许转发) Set-NetIPInterface -ifindex <required interface index from table> -Forwarding Enabled # 开启所有接口 Set-NetIPInterface -Forwarding Enabled # 禁用所有接口 Set-NetIPInterface -Forwarding Disabled # 如果不行的话,看下 **Routing and Remote Access service** 是否开启了 Set-Service RemoteAccess -StartupType Automatic; Start-Service RemoteAccess

设置转发后,使用 wireguard 还需要 masquerade

监听的端口¶

SID¶

两个 windows 虚拟机,共用一个 windows 虚拟磁盘。如何避免 NTFS 用户 id 不同导致的权限冲突?

方案来自 Chatgpt-4o (2024/5/18)

- 使用相同的域用户:如果虚拟机加入同一个域,可以使用域用户来访问共享磁盘。这种方式确保两个虚拟机上的用户具有相同的 SID。

- 没用过域管理

- 手动对齐 SID:使用工具手动对齐两个虚拟机上的用户 SID。这种方法比较复杂,一般不推荐,但在特定情况下可以解决问题。

- 提到的 NewSID 工具早就不更新了。并且实现原理是查找并修改所有旧 SID 的表项,因此并不知道会不会导致其它问题。

- NewSID - Sysinternals | Microsoft Learn

- 共享目录的权限配置:对共享磁盘上的目录设置更宽松的权限,以避免权限冲突。

- 木匾采用的方案。将所有盘都设置成 Everyone 完全控制。由于权限是继承的,因此新创建的文件也是该权限。

- 映射网络驱动器:通过网络共享方式访问虚拟磁盘,可以避免直接的 NTFS 权限问题。

综合下来还是设置更宽松的权限方案适用性和兼容性比较好。

- 已知问题:Everyone 权限配置后,zotero 仍然无法打开数据库。

sid 记录

win11

PS C:\Users\yfy> wmic useraccount

AccountType Caption Description Disabled Domain FullName InstallDate LocalAccount Lockout Name PasswordChangeable PasswordExpires PasswordRequired SID SIDType Status

512 KVM-WIN11\Administrator 管理计算机(域)的内置帐户 TRUE KVM-WIN11 TRUE FALSE Administrator TRUE FALSE TRUE S-1-5-21-1067228247-3673862886-1967894714-500 1 Degraded

512 KVM-WIN11\DefaultAccount 系统管理的用户帐户。 TRUE KVM-WIN11 TRUE FALSE DefaultAccount TRUE FALSE FALSE S-1-5-21-1067228247-3673862886-1967894714-503 1 Degraded

512 KVM-WIN11\Guest 供来宾访问计算机或访问域的内置帐户 TRUE KVM-WIN11 TRUE FALSE Guest FALSE FALSE FALSE S-1-5-21-1067228247-3673862886-1967894714-501 1 Degraded

512 KVM-WIN11\WDAGUtilityAccount 系统为 Windows Defender 应用程序防护方案管理和使用的用户帐户。 TRUE KVM-WIN11 TRUE FALSE WDAGUtilityAccount TRUE TRUE TRUE S-1-5-21-1067228247-3673862886-1967894714-504 1 Degraded

512 KVM-WIN11\yfy FALSE KVM-WIN11 TRUE FALSE yfy TRUE FALSE FALSE S-1-5-21-1067228247-3673862886-1967894714-1001 1 OK

PS C:\Users\yfy>

win10

yfy@kvm-win10 UCRT64 ~

$ wmic useraccount

AccountType Caption Description Disabled Domain FullName InstallDate LocalAccount Lockout Name PasswordChangeable PasswordExpires PasswordRequired SID SIDType Status

512 KVM-WIN10\Administrator 管理计算机(域)的内置帐户 TRUE KVM-WIN10 TRUE FALSE Administrator TRUE FALSE TRUE S-1-5-21-3936709377-1542623274-3346462912-500 1 Degraded

512 KVM-WIN10\DefaultAccount 系统管理的用户帐户。 TRUE KVM-WIN10 TRUE FALSE DefaultAccount TRUE FALSE FALSE S-1-5-21-3936709377-1542623274-3346462912-503 1 Degraded

512 KVM-WIN10\Guest 供来宾访问计算机或访问域的内置帐户 TRUE KVM-WIN10 TRUE FALSE Guest FALSE FALSE FALSE S-1-5-21-3936709377-1542623274-3346462912-501 1 Degraded

512 KVM-WIN10\WDAGUtilityAccount 系统为 Windows Defender 应用程序防护方案管理和使用的用户帐户。 TRUE KVM-WIN10 TRUE FALSE WDAGUtilityAccount TRUE TRUE TRUE S-1-5-21-3936709377-1542623274-3346462912-504 1 Degraded

512 KVM-WIN10\yfy FALSE KVM-WIN10 TRUE FALSE yfy TRUE FALSE FALSE S-1-5-21-3936709377-1542623274-3346462912-1001 1 OK

开启 ssh¶

生成 ssh key¶

复制于 tldr 命令输出

使用 ssh key ssh 登录 windows(挺麻烦)¶

-

windows 开启 ssh server。 搜索栏输入管理可选功能,搜索 openssh 服务器安装

-

编辑 C:/ProgramData/ssh/sshd_config

-

客户端将客户端的 public key 手动复制到(使用 ssh-copy-id 貌似会输出乱码失败) ~/.ssh/authorized_keys

- windows 重新启动 sshd(管理员) net stop sshd net start sshd

进程管理¶

How do you list all processes on the command line in Windows? - Super User

重启有道词典

SMB 共享¶

本地组管理¶

Windows 10/ 11 下安全并正确地使用 SMB 共享_软件应用_什么值得买 (smzdm.com)

- 创建一个专用用户用于 smb 共享

将 smb 挂载到目录¶

windows 创建软链接 SMB 软链接 对于大部分应用来说,软链接和原生的目录行为一样

这里的服务指:程序开机时自动在后台运行。和定时任务应该有点不同。

微软账号登录导致 SMB 无法连接¶

微软账号登陆情况下,SMB 用户和密码

- 用户:微软账号(邮箱地址)

- 密码:微软账号密码(登录测试:Microsoft account | Home)

仍然无法登录原因

这个问题通常是由于跟着安装引导直接登录微软账户→设置 PIN 导致的,因为从来没有使用过微软账户的密码验证登陆过,也就导致本地没有保存正确的密码,即使输入正确密码也无法验证 Windows10/11 SMB共享文件夹密码正确但一直错误的解决办法 | Patrick's Blog

解决办法

Windows 设置→账户→登陆选项,禁用要求 Microsoft 账户使用 Windows Hello 登录,然后锁屏使用密码登录一次(不使用 pin)

如果还是不行,尝试重启一下电脑。我是创建了一个本地用户登录了一次,然后突然就好了。

windows 定时任务¶

sc 命令¶

SC 是用来与服务控制管理器和服务进行通信的命令行程序

C:\Users\yfy>sc create

描述:

在注册表和服务数据库中创建服务项。

用法:

sc <server> create [service name] [binPath= ] <option1> <option2>...

选项:

注意: 选项名称包括等号。

等号和值之间需要一个空格。

type= <own|share|interact|kernel|filesys|rec|userown|usershare>

(默认 = own)

start= <boot|system|auto|demand|disabled|delayed-auto>

(默认 = demand)

error= <normal|severe|critical|ignore>

(默认 = normal)

binPath= <.exe 文件的 BinaryPathName>

group= <LoadOrderGroup>

tag= <yes|no>

depend= <依存关系(以 / (斜杠)分隔)>

obj= <AccountName|ObjectName>

(默认= LocalSystem)

DisplayName= <显示名称>

password= <密码>

不知道怎么添加命令行参数

貌似 binPath 可以包含参数,没试过

sc create redis binpath= ""C:\Software\server\Redis\redis-server.exe" --service-run "rdis.windows-service.conf"" start= auto

作者:LAMYMAY

链接:https://www.jianshu.com/p/73d8dd70f918

来源:简书

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

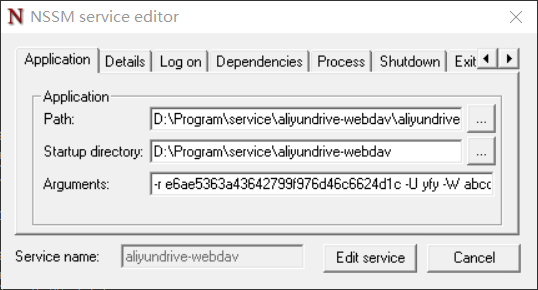

小工具 nssm¶

NSSM - the Non-Sucking Service Manager

nssm install 显示添加服务的 GUI 界面

windows 小问题¶

中文输入法候选框消失¶

实际问题居然是文件管理器。任务管理器中重启 Windows 资源管理器即可。

网络显示未连接实际有网¶

测试以下两个域名 dns 解析是否正常

删除文件管理器中的网盘¶

new bing Q: 如何清除软件在 windows 文件管理器中注册的网盘 A: 如果您想删除注册表中的网盘,请按照以下步骤操作:

- 按下 Win+R 键打开运行窗口。

- 输入 regedit 并按回车键打开注册表编辑器。

- 在左侧导航栏中找到 HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\NetDrive。

- 右键单击 NetDrive 并选择删除。

- 关闭注册表编辑器。

但是这里的路径不完全正确

谷歌:删除注册表中的网盘 得到许多类似问题

在 regedit 中手动搜索 SeaDrive,可以找到位置,删除问题解决。

文件或目录损坏且无法读取¶

qbittorent 移动种子时,我把进程强行杀掉了。导致磁盘上出现了文件夹无法删除的情况

解决办法,扫描修复文件系统

关闭历史记录¶

edge HSTS¶

HSTS 是一种安全机制,强制浏览器使用 https 连接

Input a domain name to delete its dynamic HSTS policy. (You cannot delete preloaded entries.):